Datensicherheit ist im Internet unerlässlich. HTTPS (Hypertext Transfer Protocol Secure) ist die verschlüsselte Version von HTTP, die den Datenaustausch zwischen Browser und Server schützt. Moderne Webbrowser kennzeichnen unverschlüsselte Webseiten als unsicher. Dadurch ist HTTPS nicht nur eine Sicherheitsmaßnahme, sondern auch ein entscheidender Faktor für das Vertrauen der Nutzer und das Ranking in Suchmaschinen.

- Warum ist HTTPS wichtig?

- 1. Schutz der Website-Integrität

- 2. Schutz der Privatsphäre und Sicherheit der Nutzer

- 3. Notwendigkeit für moderne Webtechnologien

- Wie funktioniert HTTPS?

- 1. Authentifizierung durch Zertifikate

- 2. TLS-Handshake: Aufbau der sicheren Verbindung

- 3. Datenverschlüsselung & Übertragung

- HTTPS als SEO- und Performance-Faktor

- HTTPS einrichten - so geht’s

- 1. SSL/TLS-Zertifikat besorgen

- 2. HTTPS auf dem Server aktivieren

- 3. HSTS aktivieren

- 4. Mixed Content eliminieren

- 5. Zertifikat regelmäßig erneuern

- Überprüfung von HTTPS mit SISTRIX

- HTTPS ist heute unverzichtbar

HTTPS ist ein Kommunikationsprotokoll, das die Sicherheit von Datenübertragungen gewährleistet. Es basiert auf HTTP, nutzt jedoch zusätzlich das Verschlüsselungsprotokoll TLS (Transport Layer Security). Früher wurde auch SSL (Secure Sockets Layer) verwendet, das jedoch als unsicher gilt.

Hauptfunktionen von HTTPS:

- Verschlüsselung – Schutz vor dem Abhören und Manipulieren der Daten.

- Integrität – Sicherstellung, dass Daten während der Übertragung nicht verändert wurden.

- Authentifizierung – Bestätigung der Identität des Servers durch ein SSL/TLS-Zertifikat.

Moderne Webbrowser verlangen HTTPS für sichere Verbindungen und warnen Nutzer vor unsicheren Webseiten.

Warum ist HTTPS wichtig?

1. Schutz der Website-Integrität

- HTTPS verhindert, dass Dritte den Datenverkehr zwischen Browser und Server manipulieren.

- Internetanbieter oder Angreifer können ohne HTTPS Werbung oder Schadcode in Webseiten einfügen.

2. Schutz der Privatsphäre und Sicherheit der Nutzer

- Ohne HTTPS können Angreifer unverschlüsselte Datenpakete mitschneiden und auswerten.

- Passives Abhören ermöglicht es Dritten, das Verhalten von Nutzern nachzuvollziehen.

3. Notwendigkeit für moderne Webtechnologien

- Viele Browserfunktionen, z. B. Geolocation API, Push Notifications oder Progressive Web Apps (PWAs), setzen HTTPS voraus.

- Ohne HTTPS funktionieren zentrale Features vieler Webseiten nicht mehr.

Wie funktioniert HTTPS?

HTTPS basiert auf einer Kombination aus Verschlüsselung und Authentifizierung:

1. Authentifizierung durch Zertifikate

- Beim Aufruf einer HTTPS-Website sendet der Server ein SSL/TLS-Zertifikat, das von einer Zertifizierungsstelle (CA, Certificate Authority) ausgestellt wurde.

- Das Zertifikat enthält den öffentlichen Schlüssel des Servers, mit dem Daten verschlüsselt werden können.

2. TLS-Handshake: Aufbau der sicheren Verbindung

- Der Browser überprüft das Zertifikat und bestätigt dessen Gültigkeit.

- Anschließend wird ein Sitzungsschlüssel generiert, der mit dem öffentlichen Schlüssel des Servers verschlüsselt wird.

- Der Server entschlüsselt den Sitzungsschlüssel mit seinem privaten Schlüssel und etabliert eine verschlüsselte Verbindung.

3. Datenverschlüsselung & Übertragung

- Alle weiteren Daten werden mit symmetrischer Verschlüsselung (z. B. AES-256) übertragen.

- Dadurch bleibt die Verbindung geschützt, selbst wenn ein Angreifer den Datenverkehr abfängt.

- HTTPS nutzt Port 443, während HTTP über Port 80 kommuniziert.

HTTPS als SEO- und Performance-Faktor

Neben der verbesserten Sicherheit spielt HTTPS auch eine entscheidende Rolle für die Auffindbarkeit und Geschwindigkeit von Webseiten.

Seit 2014 ist HTTPS ein offizieller Ranking-Faktor bei Google, wodurch verschlüsselte Webseiten in den Suchergebnissen bevorzugt werden. Seiten ohne HTTPS erhalten eine schlechtere Bewertung, was ihre Auffindbarkeit in Suchmaschinen beeinträchtigen kann.

Darüber hinaus verbessert HTTPS die Ladegeschwindigkeit. Durch moderne Protokolle wie HTTP/2 und HTTP/3 wird dank Multiplexing eine effizientere Datenübertragung ermöglicht, bei der mehrere Anfragen gleichzeitig verarbeitet werden können. Zudem reduzieren Session Resumption und weitere TLS-Optimierungen den Verschlüsselungsaufwand und minimieren so die Latenzzeiten. Ein weiterer Vorteil von HTTPS ist der Schutz vor Datenmanipulation und ungewolltem Tracking. Ohne eine verschlüsselte Verbindung können Internetanbieter und Dritte Werbeanzeigen in Webseiten einfügen oder Nutzerdaten für Tracking-Zwecke abgreifen. Außerdem sorgt HTTPS für eine präzisere Übermittlung von Empfehlungsdaten (Referrer), was die Analyse des Website-Traffics erleichtert.

| Merkmal | HTTP | HTTPS |

|---|---|---|

| Steht für | Hypertext Transfer Protocol | Hypertext Transfer Protocol Secure |

| Sicherheit | Keine Verschlüsselung, Daten im Klartext | SSL/TLS-Verschlüsselung, Daten geschützt |

| Datenübertragung | Unverschlüsselt | Verschlüsselt |

| Port | 80 | 443 |

| Nutzervertrauen | Wird als unsicher markiert | Vertrauenswürdiger, mit Vorhängeschloss-Symbol |

| API-Zugriff | Einschränkungen bei modernen APIs | Voller Zugriff auf Web-APIs |

| Performance | Geringere Geschwindigkeit | HTTP/2 & HTTP/3 optimieren HTTPS-Performance |

HTTPS einrichten – so geht’s

1. SSL/TLS-Zertifikat besorgen

Zertifikate gibt es in verschiedenen Varianten:

- DV (Domain Validation): Günstigste Option, prüft nur die Domain.

- OV (Organization Validation): Verifiziert auch den Betreiber.

- EV (Extended Validation): Strengste Prüfung für Websites mit hohen Sicherheitsanforderungen.

2. HTTPS auf dem Server aktivieren

- Webserver wie Apache, Nginx oder IIS müssen für HTTPS konfiguriert werden.

- Eine automatische Weiterleitung von HTTP auf HTTPS sollte eingerichtet werden.

3. HSTS aktivieren

- HTTP Strict Transport Security (HSTS) sorgt dafür, dass HTTPS dauerhaft erzwungen wird.

- Schützt vor Downgrade-Angriffen und verhindert unsichere Verbindungen.

4. Mixed Content eliminieren

- Alle eingebundenen Inhalte (Bilder, Skripte, CSS) müssen über HTTPS geladen werden.

- Sonst zeigen Browser Sicherheitswarnungen an.

5. Zertifikat regelmäßig erneuern

- SSL/TLS-Zertifikate haben eine begrenzte Gültigkeit (90 Tage bei Let’s Encrypt, bis zu 1 Jahr bei anderen Anbietern).

- Automatische Erneuerung kann über ACME-Clients eingerichtet werden.

Viele Hosting-Anbieter bieten kostenlose SSL-Zertifikate über Let’s Encrypt oder kostenpflichtige Zertifikate mit erweiterter Validierung (OV/EV) an. Einige Hoster übernehmen zudem die automatische Erneuerung der Zertifikate, um Ausfälle zu vermeiden und bieten oft detaillierte Anleitungen und Support, um Websitebetreiber bei der Einrichtung von HTTPS zu unterstützen. Manche Hoster bieten sogar einen vollständigen Einrichtungsservice, sodass Website-Betreiber selbst keine technischen Änderungen vornehmen müssen.

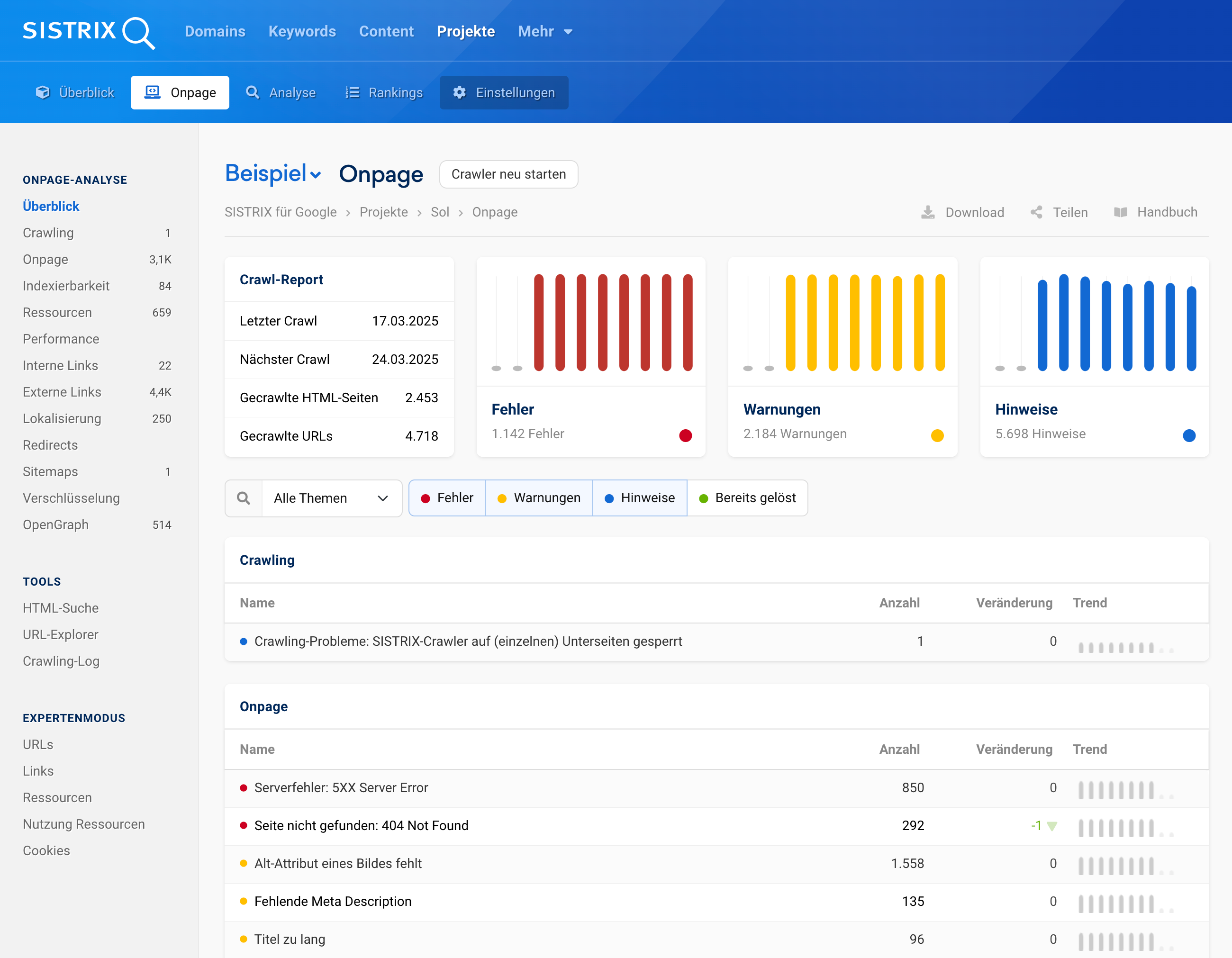

Überprüfung von HTTPS mit SISTRIX

Mit SISTRIX kann die Umstellung auf HTTPS gezielt überwacht und analysiert werden. Ein SSL-Report ermöglicht es, die Sichtbarkeit sowie den Verlauf von HTTP- und HTTPS-Versionen zu vergleichen, sodass mögliche Probleme frühzeitig erkannt werden.

Nach der Umstellung kann ein Projekt genutzt werden, um sicherzustellen, dass alle Seiten erreichbar sind und von Google korrekt gecrawlt werden. Dabei werden auch potenzielle Weiterleitungsfehler und fehlerhafte interne Links identifiziert. Durch detaillierte Filtermöglichkeiten lässt sich überprüfen, ob alle URLs erfolgreich umgestellt und ins Ranking aufgenommen wurden.

Teste SISTRIX jetzt 14 Tage kostenlos und überprüfe mit einem Onpage-Projekt, ob deine HTTPS-Umstellung fehlerfrei verlaufen ist. Analysiere Weiterleitungen, interne Links und Mixed Content – und optimiere deine Website für bessere Rankings!

HTTPS ist heute unverzichtbar

HTTPS schützt Daten, verbessert die Nutzererfahrung und sorgt für bessere Rankings in Suchmaschinen. Webseiten ohne HTTPS gelten als unsicher und verlieren Nutzervertrauen. Betreiber sollten daher schnellstmöglich auf eine verschlüsselte Verbindung umstellen.

Kurz gesagt: HTTPS ist nicht nur ein Sicherheitsstandard, sondern auch eine Voraussetzung für ein modernes, schnelles und vertrauenswürdiges Web.

SISTRIX kostenlos testen

- Kostenloser Testaccount für 14 Tage

- Unverbindlich, keine Kündigung notwendig

- Persönliches Onboarding durch Experten